capture ARP met WIRESHARK

tutorial: https://www.youtube.com/watch?v=OU-A2EmVrKQ

- start Linux Mint (bridged of NAT); We hebben een toegang naar buiten nodig voor de installatie van o.a. wireshark.

- open een terminal en installeer wireshark en net-tools :

gebruiker@linuxhost: ~ $sudo apt install wireshark net-tools

[sudo] password for gebruiker: x*x*x*x*x*x*x Reading package lists... Done Building dependency tree Reading state information... Done The following NEW packages will be installed: wireshark ... (ingekort) ... 0 upgraded, 1 newly installed, 0 to remove and 379 not upgraded. Need to get 0 B/5.498 B of archives. After this operation, 59,4 kB of additional disk space will be used. Selecting previously unselected package wireshark. (Reading database ... 223694 files and directories currently installed.) Preparing to unpack .../wireshark_2.2.6+g32dac6a-2ubuntu0.16.04_amd64.deb ... Unpacking wireshark (2.2.6+g32dac6a-2ubuntu0.16.04) ...Tijdens het proces wordt ook gevraagd of non-root users gebruik mogen maken van wireshark. Antwoorden met YES

- voeg je huidige user toe aan de groep

wireshark

gebruiker@linuxhost :~$ sudo usermod -aG wireshark <username>

[sudo] password for gebruiker:

(paswoord wordt alleen gevraagd als het al een tijdje geleden is dat jesudogebruikte)

Je kan kijken of de gebruiker is toegevoegd met het commando:

gebruiker@linuxhost :~$ grep wireshark /etc/group

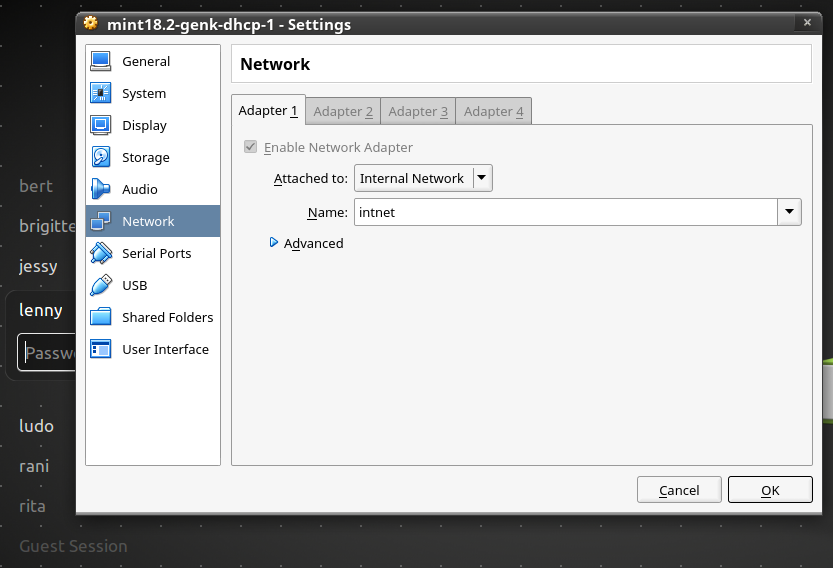

- configureer je vbox-netwerk [in VIRTUALBOX] als internal network:

- rechtsklik eerst in je virtualbox status balk op je network icon, klik daarna network settings en selecteer internal network (intnet) ...

- rechtsklik eerst in je virtualbox status balk op je network icon, klik daarna network settings en selecteer internal network (intnet) ...

- configureer je linux-mint netwerk statisch (10.0.1.1/24):

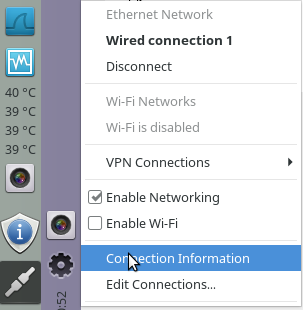

- in linux-mint ... : rechtsklik je netwerk-icon

rechtsonder in de taakbalk van linux-mint MATE ...

- klik dan op

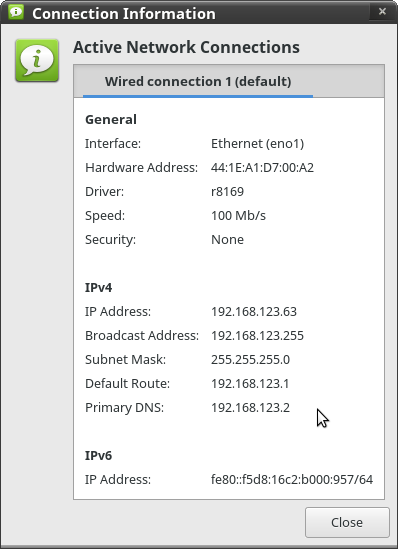

connection informationom je huidige config te zien,

vervolgens op close

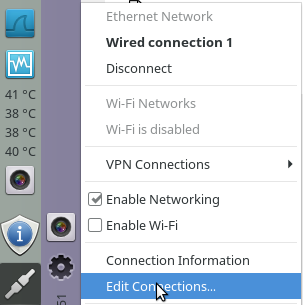

- klik weer rechts op je mint-mate netwerk-icon

en daarna op edit connections

- selecteer wired connection

- daarna edit

- zet je invulvenster op maximale grootte

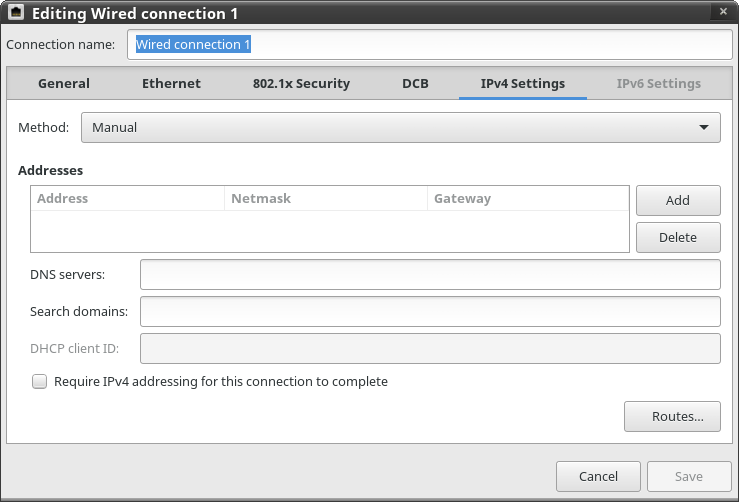

- vervolgens de TAB IPv4Settings

- selecteer method manual

- voer het adres

10.0.1.1in en netmask24

(geen gateway / geen dns)

(maak je invulvenster groot genoeg -- anders zie je helemaal niet wat je doet)

- klik close

- controlleer ... klik weer op

connection information

- in linux-mint ... : rechtsklik je netwerk-icon

- bekijk je netwerk settings in de terminal

open een terminal en tik

user@linuxhost ~ $ifconfigenp0s3 Link encap:Ethernet HWaddr 08:00:27:90:49:92 inet addr:10.0.1.1 Bcast:10.0.0.255 Mask:255.255.255.0 inet6 addr: fe80::371b:fab5:3b84:e172/64 Scope:Link UP BROADCAST RUNNING MULTICAST MTU:1500 Metric:1 RX packets:738 errors:0 dropped:0 overruns:0 frame:0 TX packets:417 errors:0 dropped:0 overruns:0 carrier:0 collisions:0 txqueuelen:1000 RX bytes:77552 (77.5 KB) TX bytes:43503 (43.5 KB) - log uit en terug in

Om de rechten van wireshark te krijgen moet je uitloggen en daarna inloggen

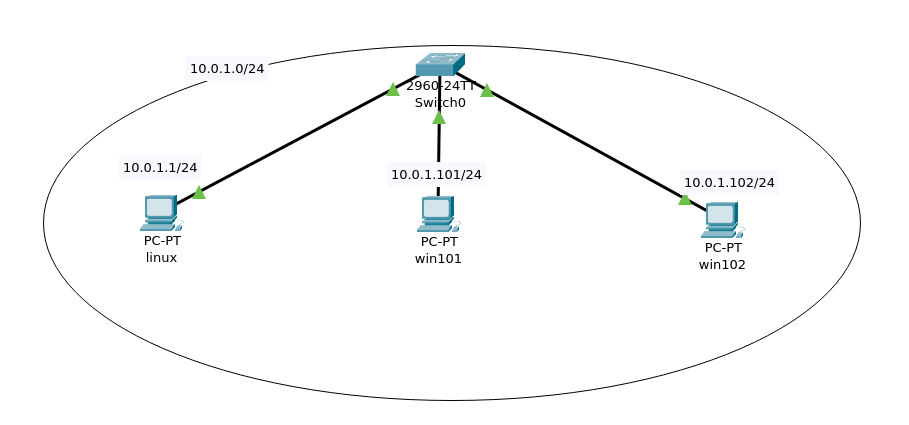

- clone 2 Windows w2k machines

- noem ze w2k-A01 en w2k-A02 (misschien heb je die machines nog van een vorige oefening)

- zet ze in virtualbox in internal network (intnet)

- start ze op, verander de hostname corresponderend aan de vbox-naam, verander de achtergronden zodat je kan zien met welke machine je bezig bent

- configureer het netwerk van A01 op

10.0.1.101/24en dat van A02 op10.0.1.102/24

- kijk of de windows machines mekaar en de linux mint kunnen pingen

- zet machine A02 tijdelijk uit, die kun je straks gebruiken voor meer testen

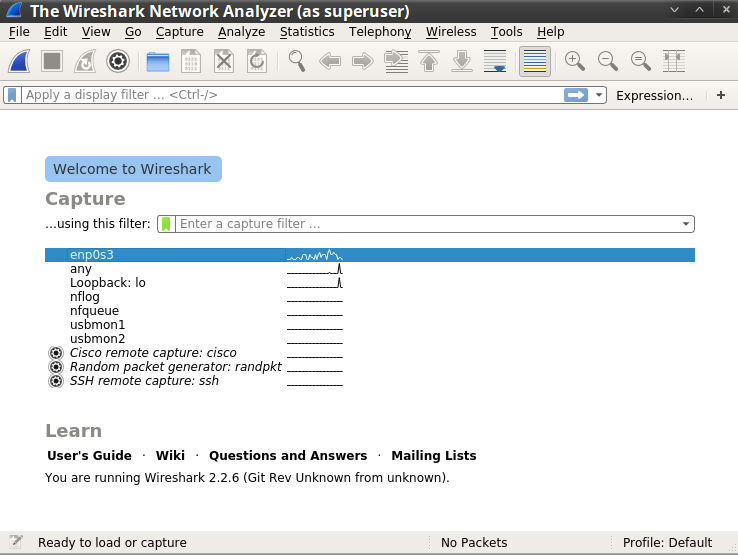

- start vervolgens in linux mint wireshark,

daarna capture op enp0s3 ...

- als het vorige niet werkt (je vindt geen netkaarten)

open dan een terminal en tik

user@mint20 $sudo wireshark

- als het vorige niet werkt (je vindt geen netkaarten)

- open een command-prompt terminal in je windows 2000 machine A01

- tik daar eerst

arp -d

- vervolgens

arp -a

- dan

ping 10.0.1.1in de windows command prompt

- stop de capture op de linux wireshark

- analyzeer

- wat doen

arp -aenarp -d?

- ... en probeer opnieuw ...

- zet nu de A02 aan

- ... probeer meer commando's

arp -a / arp -d / pingen hun gevolgen op wireshark ...

- zijn de commando's

arp -aenarp -dhetzelfde in linux (useman arp)?