tcp en http -- win2k, w10 of w11

(lab lukt op alle versies van windows)

benodigdheden: wireshark network sniffer, firefox browser

- laat je browser open staan.

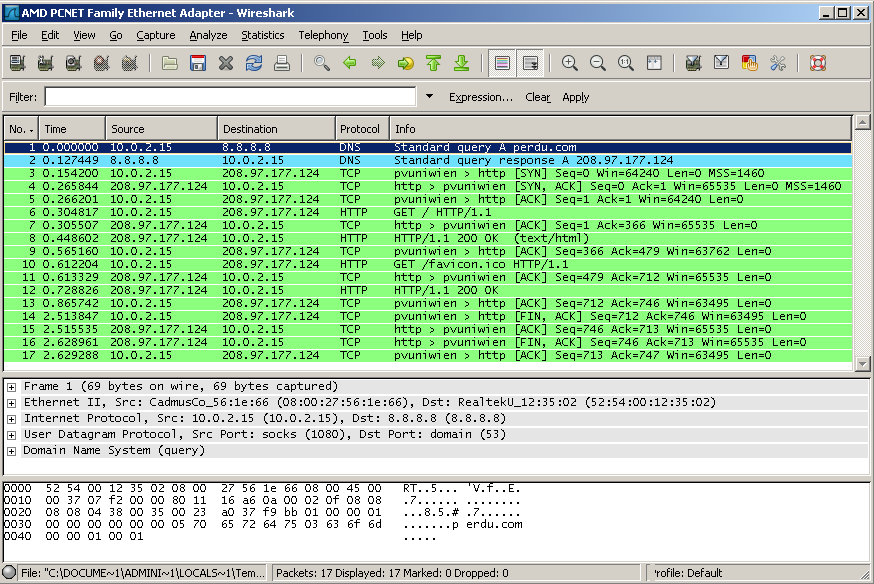

begin een capture met wireshark … capture filter tcp port 80

laat je firefox nu browsen naar http://educ.linux800.eu

stop de capture en analyzeer …

.^. clean capture .^.

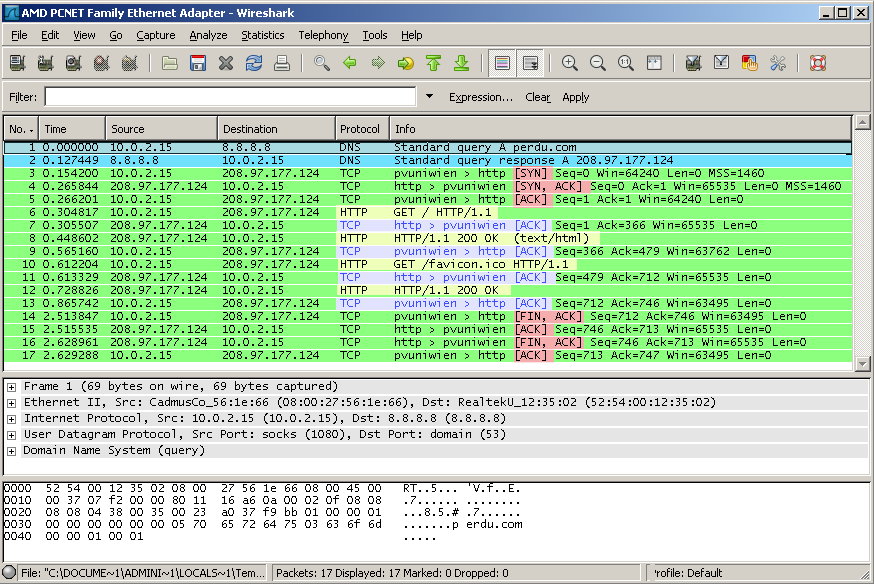

.^. van kleuren voorzien voor de duidelijkheid .^.

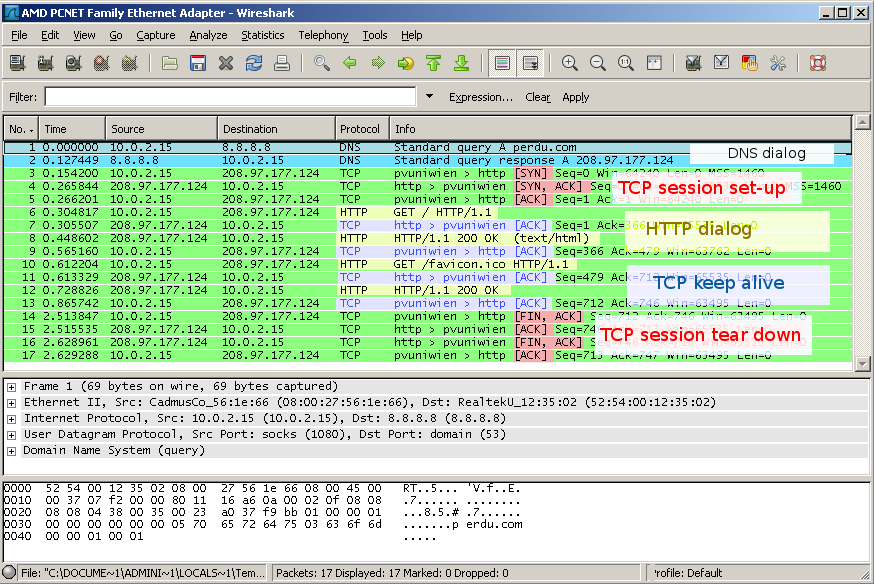

.^. tcp 3-way handshake, http dialog en TCP keep alive frame .^.

- vergelijk wat je zelf gesnift hebt met de capture hierboven …

- zie je zoals in het voorbeeld hierboven ook de TCP “3-way handshake” ?

- welk ip-adres en welk poortnummer gebruikt de server in uw geval?

- welk ip-adres en welk poortnummer gebruikt jouw w2k client?

- zie je een DNS dialog? met welk transportprotocol werkt DNS?

- zie je eventueel ook ARPs?

- andere pakketten ...

- waarvoor dienen de TCP keep-alive frames?

- zoek op het internet wat “200 OK” betekent …

- Kijk nu zelf wat dieper in de frames die je hebt gesnift …

Zijn er leesbare stukken te zien in het onderste venster van wireshark?

Kun je de html code van de website terugvinden?

Schrijf tenslotte nog even de HTTP dialoog op …